¿Qué es OpenApps?

¿Qué es OpenApps?

OpenApps es una recopilación de software libre para ser empleado en el sistema operativo Windows. Cuenta con una amplia gama de aplicaciones 100% libres y su uso no quebranta ninguna ley ni esta infringiendo derechos de autor o copyright alguno. Las aplicaciones aquí contenidas son una porción representativa de la inmensa cantidad de software libre disponible para los usuarios, desarrolladores y el mundo en general.

Se puede descargar la imagen del cd desde aquí!!

Listado de aplicaciones contenidas en OpenApps

EducaciónFreemind: Aplicación para creación de mapas mentales y mapas colaborativos.

VYM: Aplicación para creación de mapas mentales y mapas colaborativos.

Ciencia Geogebra: Algebra y Geometría.

Gnuplot: Gráficas de funciones matemáticas en dos y tres dimensiones.

Maxima: Motor de álgebra computacional con múltiples funcionalidades.

TeXmacs: TeXmacs es un excelente procesador de texto científico.

Diseño y Publicidad Blender : Diseño, modelado y creación de gráficos tridimensionales.

Dia: Diseño y creación de diagramas de diversas clases, mapas y más.

Gimp: Poderoso editor digital de imágenes y fotografías.

Inkscape: Editor de gráficos vectoriales basado en el formato libre SVG.

Scribus: Diagramación de páginas, folletos, periódicos y más.

OpenClipart: Galería de imágenes libres.

QCad: Diseño y arquitectura 2D.

Sketchboard: Diseño a partir de pizarras (tablas de dibujo) de dibujo digital.

Internet Bittorrent: Descarga de archivos e información vía bittorent.

Emule: Descargas de archivos e información vía P2P.

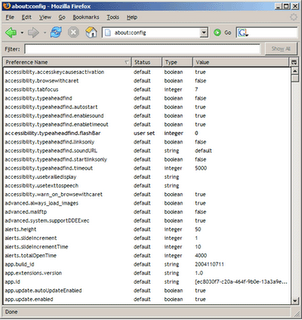

Firefox: Uno de los mejores navegadores WEB con amplias funcionalidades.

Kvirc: Completo cliente para IRC.

Gaim: Aplicación para mensajería instantánea (MSN, Yahoo, Gmail, IRC, etc, ...).

LimeWire: Descargas de archivos e información vía P2P.

Thunderbird: Manejador de cuentas de correo electrónico estilo Outlook®.

Juegos Chromium: Ataque a naves espaciales.

GNUChess: Ajedrez libre.

Racer: Juego con grandes funcionalidades para manejo de carros de carreras.

SuperTux: Juego de plataformas similar a Super Mario.

Visual Boy Advance : Emulador libre de roms de Game Boy y Game Boy Advance.

Wesnoth: Entretenido juego de estrategia por turnos.

Audio y Video Audacity: Mezclas, combinaciones y edición de audio en diversos formatos.

VLC: Reproductor de video con soporte para observar videos en Internet y Streaming.

Zinf: Reproductor de audio muy sencillo y funcional, permite escuchar radio desde Internet.

MP3Gain: Ajuste de los niveles de audio y sonido para formatos MP3.

OficinaAbiword: Completo editor de texto, maneja formatos como .doc y .rtf.

OpenOffice.org: Completa suite de ofimática (Texto, Presentaciones, Hojas de Calculo, etc, ...).

Programación y creación de aplicaciones Dev-C++: Entorno de desarrollo para C/C++, incluye compiladores y algunas librerís.

Python: Sofisticado lenguaje de programación pero con gran facilidad de aprendizaje.

Utilidades varias 7-Zip: Compresor y extrator de archivos compresos (zip, rar, tar, bz2, gzip y más).

Blackbox: El entorno de escritorio avanzado y funcional.

ClamWin: El primer antivirus libre para Windows, excelente funcionalidad y soporte.

Explore: Visualizador de particiones EXT2 y EXT3 (Particiones Linux) para Windows.

GoGus : Entorno de escritorio para Windows similar al sistema operativo MacOS.

LiteStep: Entorno de escritorio para Windows muy estilizado, versátil y configurable.

Aplicaciones para Adminsitración y Redes FileZilla: Manejo ágil y sencillo del protocolo de red FTP.

PuTTY: Manejo para archivos a través de protocolos de red TELNET (SSH) desde una terminal.

Wireshark: Aplicación para monitoreo de redes con amplia funcionalidad.

Diseño y desarrollo WEBMozillaSuite: Entorno de desarrollo Web avanzado.

NVU: Entorno de desarrollo Web enfocado a todo tipo de usuarios.

WAMP: Instalador de Apache, PHP y MySQL, todos desde un mismo archivo.

Electrónica Kicad: Completa suite para trabajo con circuitos y componentes